Wybuch koronawirusa zmusił firmy i instytucje rządowe do przeniesienia wszelkiej działalności w strefy online. Ponieważ jedna trzecia ludzkości jest obecnie zamknięta z powodu pandemii, systemy wideokonferencyjne zyskały na popularności podczas spotkań osobistych i zawodowych. Coraz więcej osób woli wykorzystywać wirtualne spotkania do wewnętrznej i zewnętrznej komunikacji organizacyjnej. W związku z tym uważamy, że naszym obowiązkiem jest jasne wyjaśnienie, w jaki sposób chronimy spotkania wideo i dane osobowe.

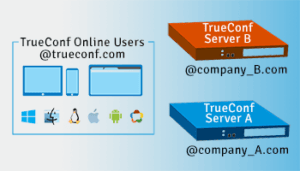

Oparte na chmurze systemy wideokonferencyjne w dużej mierze zależą od połączenia internetowego i środków bezpieczeństwa innych firm, tworząc luki w zabezpieczeniach dla przedsiębiorstw wdrażających tę technologię. TrueConf oferuje samoobsługową platformę współpracy, która działa całkowicie offline w sieci LAN / VPN. Dzięki TrueConf możesz w pełni korzystać z lokalnego rozwiązania do wideokonferencji, a cała komunikacja, nagrania ze spotkań i dane osobowe pozostają w obrębie sieci Twojej firmy pod twoim nadzorem.

Porównanie środków bezpieczeństwa podczas wideokonferencji

| TrueConf Server | Inne rozwiązania oparte na chmurze | |

| Ochrona strumieni mediów | Oprócz faktu, że wszystkie strumienie mediów są szyfrowane za pomocą AES-256 i dostarczane za pośrednictwem bezpiecznych połączeń TLS, serwer wideokonferencji jest hostowany na terenie firmy. Dostęp stron trzecich do serwera jest ograniczony. | Podczas konferencji wielopunktowych niezaszyfrowane dane wideo i audio są przetwarzane na serwerach dostawców usług w chmurze i mogą być dostępne dla pracowników serwisu. |

| Ochrona danych użytkownika | Konta użytkowników są bezpiecznie przechowywane w środowisku Twojej firmy. Tylko administrator systemu ma dostęp do danych osobowych użytkowników. | Dane osobowe mogą wyciec z powodu luk w zabezpieczeniach usług w chmurze. Pracownicy usług w chmurze również mogą mieć dostęp do baz danych. |

| Ochrona identyfikatorem spotkania | Serwer wymaga od użytkowników uwierzytelnienia przy użyciu loginu i hasła przed dołączeniem do spotkania, podążając za linkiem z identyfikatorem spotkania. | Słabe identyfikatory spotkań są podatne na ataki wyliczeniowe. Kody PIN są zwykle dostarczane wraz z identyfikatorem spotkania w ramach tych samych zaproszeń, co czyni je podatnymi na przechwycenie. Konta z loginem i hasłem są zwykle dostępne tylko dla hostów. |

| Przeciążenie centrum danych | Zasoby serwera nie są udostępniane użytkownikom i firmom zewnętrznym. | Nie ma gwarancji jakości usług. Obniżona wydajność i niska jakość audio / wideo w godzinach szczytu. |